tg-me.com/soldatov_in_telegram/653

Last Update:

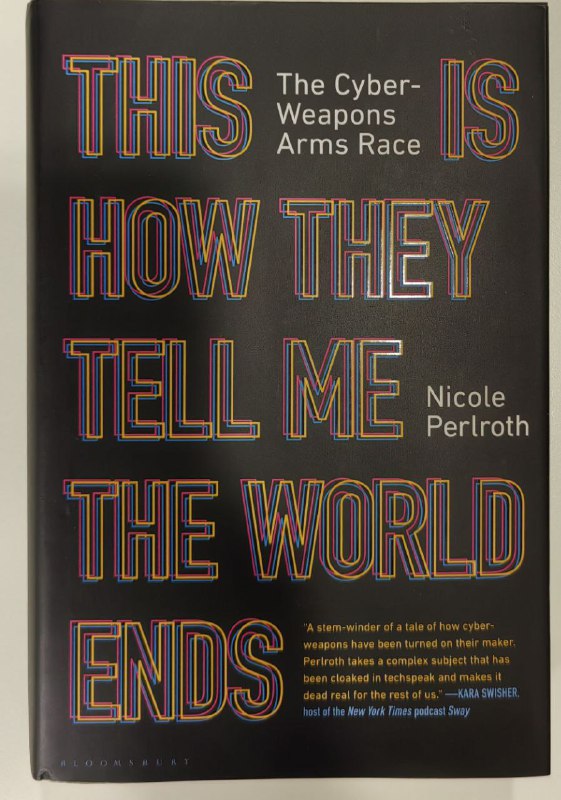

Долгий перелет из Москвы в Сеул (слайды и комментарии к ним, а также заметки при поготовке к панельной дискуссии, еще выложу) позволил прочитать книжку, и она - не заслуживает упоминания в этом блоге, но данные обещания надо выполнять, поэтому пишу эту заметку.

Как и ожидалось книжка очень предвзята и смотрит на вещи однобоко:

- США, Британия и Израиль представлены как "жертвы" или\и "защитники", а Россия, Китай и Иран – как главные злодеи. Она настолько пропитана пропагандой, что нередко вызывала улыбку умиления, а, порой, и смех в полный голос (действительно, наиболее смешные шутки произносятся с серьезным лицом);

- очевидные киберпреступления – Stuxnet (атака на Иран), EternalBlue и прочие (утечка Shadow Brokers, приведшая к WannaCry), Doqu, Duqu 2.0, Equation Group (связанная с NSA) – всё это либо подаётся как "необходимая защита", либо откровенно оправдывается без капли сомнения, типа, так и надо 😂;

- несмотря на то, что книга издана в 2020, продолжение традиции Equation - Project Sauron (Remsec), вообще не упоминается в книге. А это принципиальное событие на рынке ИБ, ибо, есть мнение, что ровно после этой публикации антивирус Symantec перестал существовать на B2B рынке, видимо, нельзя было им это детектить...., но не будем множить слухи 😁

В конце книги приведены Acknowledgments и Notes, беглый просмотр которых объясняет столь низкую объективность изложения: Перлрот опирается на интервью с бывшими сотрудниками американских спецслужб и кибербезопасности, которые, естественно, всячески оправдывают свои действия. Книга рассчитана на американского читателя, чьи чувства оскорблять не хочется

Краткий вывод из первой части моей заметки (сразу следом будет продолжение, более предметное), что книга полезна для понимания западного взгляда на кибервойны, но её нельзя считать объективной, так как она полностью игнорирует гипокризию США, которые сами создают в огромных количествах самые опасные образцы кибероружия, и первые начали это делать, но при этом обвиняют всех вокруг.

#мир #книги

BY Солдатов в Телеграм

Share with your friend now:

tg-me.com/soldatov_in_telegram/653