tg-me.com/tssolution/2076

Last Update:

Вендор сообщает, что в продуктах компании была обнаружены следующие уязвимости безопасности:

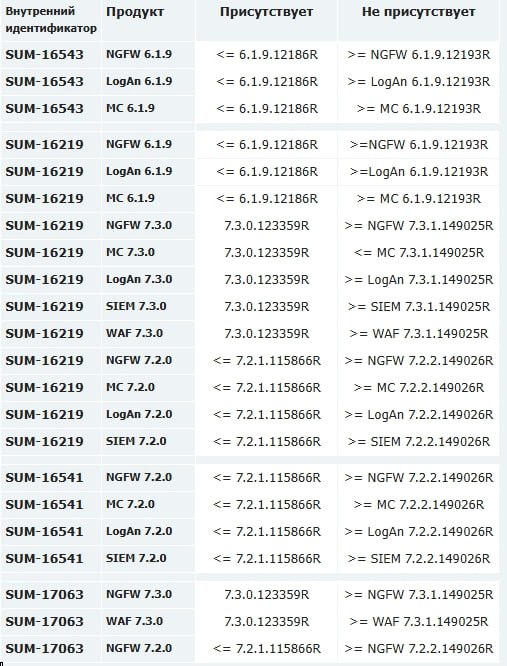

• SUM-16543 - CVSSv3 3.2, уязвимость, позволяющая получить общую информацию о платформе NGFW c помощью специально сформированной команды CLI;

• SUM-16219 - CVSSv3 8.6, уязвимость, позволяющая произвести обход директорий (path traversal) устройства NGFW в определенных случаях;

• SUM-16541 - CVSSv3 8.0, уязвимость, позволяющая осуществить перехват соединения удаленного помощника;

• SUM-17063 - CVSSv3 10.0, уязвимость, позволяющая неавторизованному пользователю исполнить произвольную команду ОС через интерфейс CLI, используя специально сформированный запрос

— SUM-16543 Запретить доступ к CLI консоли с недоверенных IP-адресов. Настраивается через управление доступом на уровне зон безопасности. Подробности о настройке зон смотрите тут

— SUM-16219 Запретить доступ к сервису XML-RPC и к сервису HTTP(S)-прокси с недоверенных IP-адресов. Настраивается через управление доступом на уровне зон безопасности. Подробности о настройке зон смотрите тут

— SUM-16541 Не пользоваться сервисом удаленного помощника до обновления на версию, где данная проблема решена. Подробности о сервисе удаленного помощника смотрите тут

— SUM-17063 Запретить доступ к CLI консоли с недоверенных IP-адресов. Настраивается через управление доступом на уровне зон безопасности. Подробности о настройке зон смотрите тут

Для закрытия уязвимости необходимо произвести обновление продуктов до последней версии или версии, указанной в таблице прикрепленной к посту. Обновления доступны в личном кабинете UserGate, а так же через автоматическое обновление продуктов через канал обновлений Стабильный. Для получения обновления на версию 7.2.2 необходимо связаться с поддержкой UserGate по адресу

Клиентам с версией с критической уязвимостью будет продолжено оказание технической поддержки но заявки на исправление дефектов в этих версиях приниматься не будут